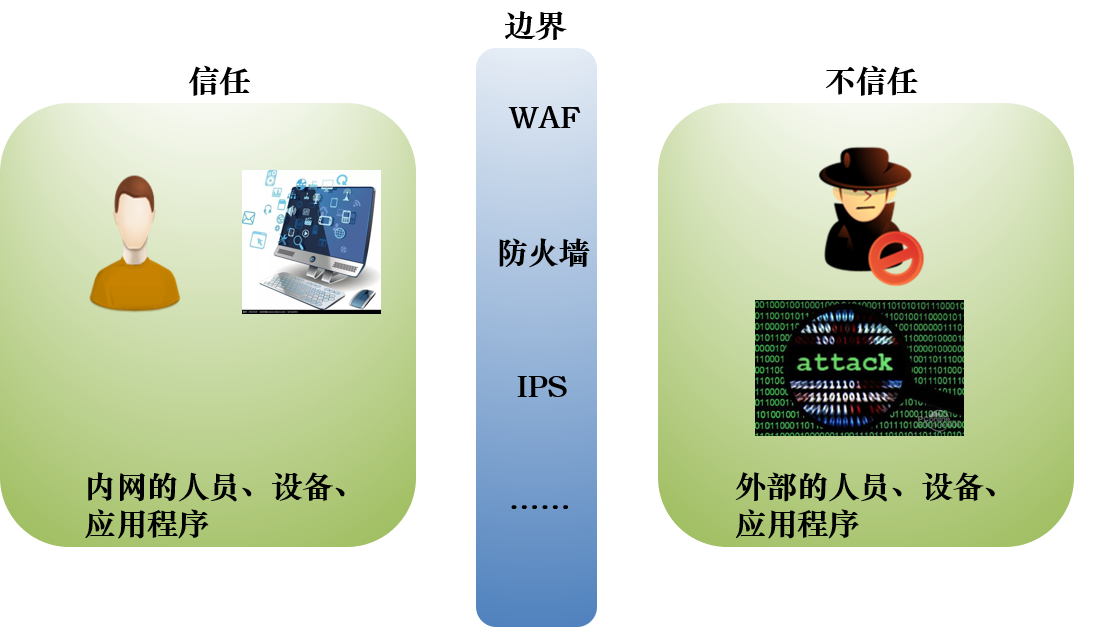

企业的互联网基础设施日益繁杂,安全性边界慢慢模糊不清。一方面,云计算、移动互联等新技术的选用让企业的人和业务流程、数据信息“走”出了企业的边界;另一方面,互联网大数据、物联网技术等新工作的对外开放协作要求造成了外界工作人员、服务平台和服务项目“跨”过去了企业的数据环城河。

企业的安全性边界已经慢慢分裂,传统式的根据边界的网络信息安全构架和解决方法无法融入当代企业互联网基础设施,急待新的网络信息安全构架解决当代繁杂的企业互联网基础设施,解决日益严重的网络威胁局势,零信任构架在这样的情况下应时而生,学界和工业界资金投入了大量的时间开展科学研究。

图 1 根据边界的传统式网络信息安全构架

一、零信任的问世

零信任的最开始发展历程来源于2004年创立的耶利哥社区论坛(Jericho Forum ),其建立的重任恰好是为了更好地界定无边界发展趋势下的网络安全现状并寻找解决方法。

2010年,零信任这一专业术语宣布发生,并强调全部的数据流量全是不能信的,这一阶段致力于根据微防护对互联网开展粗粒度的密钥管理便于限定网络攻击的横着挪动。

以真实身份为根基的构架管理体系慢慢获得业内流行的认同。

2014年,Google根据内部结构新项目BeyondCorp的科研成果,搭建零信任构架。

2017年,Gartner将其响应式安全性构架提升为不断响应式风险性与信赖评定架构。

二、零信任的界定

零信任实质是以真实身份为根基的动态性可靠密钥管理。它必须达到五个规则:

- 互联网无时无刻不处在风险的条件中;

- 互联网中从始至终存有外界或内部结构危害;

- 互联网的部位不能决策互联网的可靠水平;

- 全部的机器设备、客户和数据流量都理应通过验证和受权;

- 安全设置务必是信息的,并根据尽量多的数据库测算而成。

依据零信任的概念和规则,可以获取、凝炼出四个因素:分别是(1)真实身份为根基,(2)网络安全防护浏览,(3)不断信赖评定,(4)动态性密钥管理。

三、零信任构架实体模型

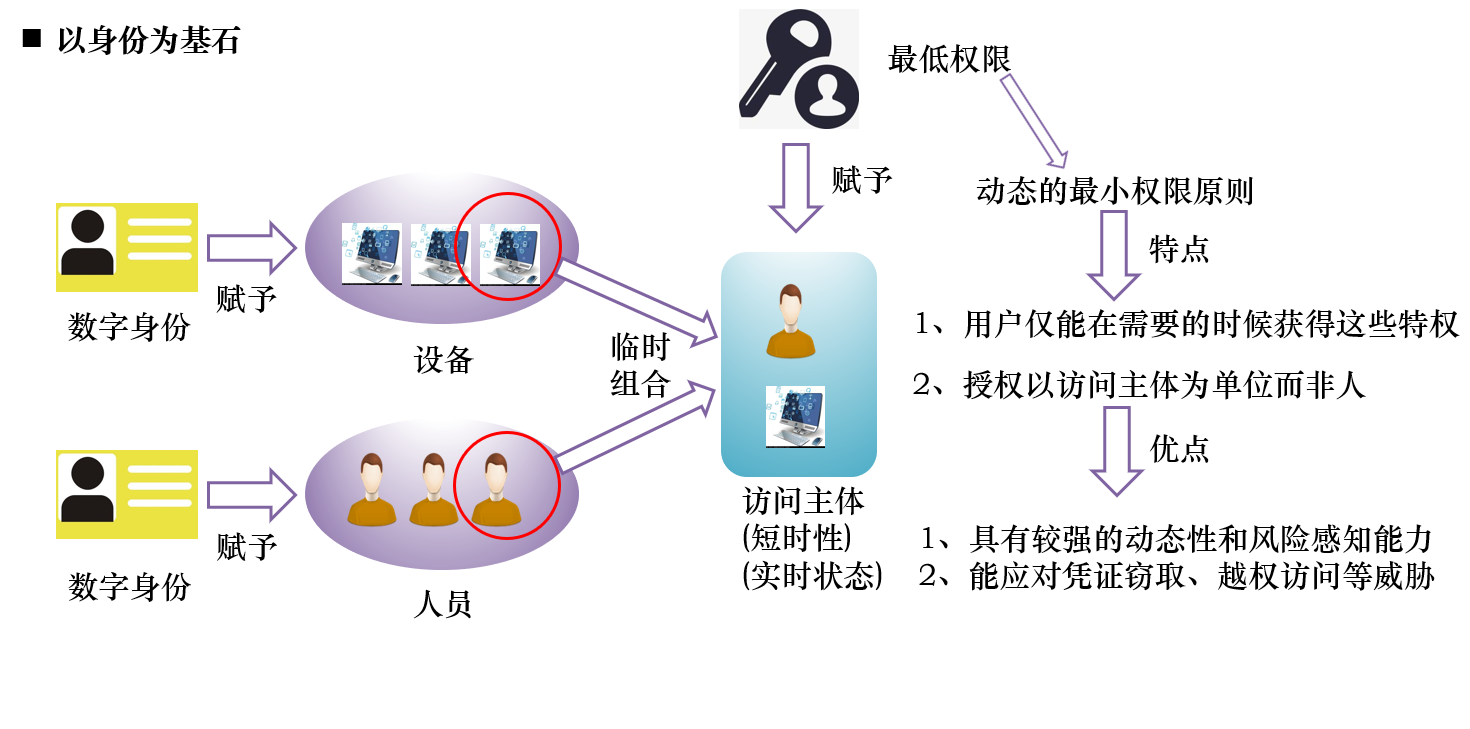

(一)以真实身份为根基

根据真实身份并非网络位置来搭建密钥管理管理体系,最先要为互联网中的人和机器设备授予数据真实身份,将身份化的人和机器设备开展运作时组成搭建浏览行为主体,并为浏览行为主体设置其所需的最少管理权限。

图 2 以真实身份为根基

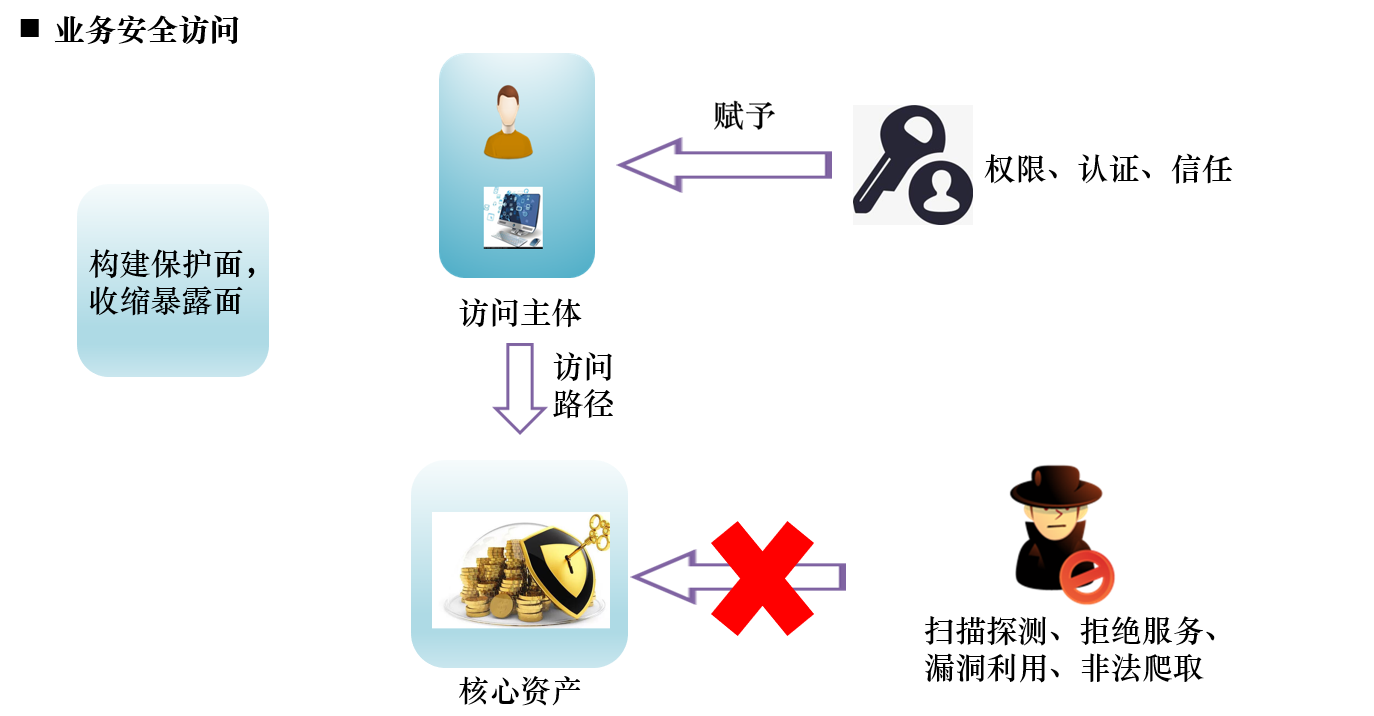

(二)网络安全防护浏览

零信任构架关心业务流程维护面的搭建,根据业务流程维护面完成对自然资源的维护,在零信任构架中,运用、服务项目、插口、数据信息都能够看作业务流程資源。根据搭建维护面完成对曝露面的收拢,规定全部业务流程默认设置掩藏,依据受权結果开展最小限度的对外开放,全部的业务流程浏览要求都应当开展全总流量数据加密和强制性受权,网络安全防护浏览有关体制必须尽量工作中在运用协议书层。

图 3网络安全防护浏览

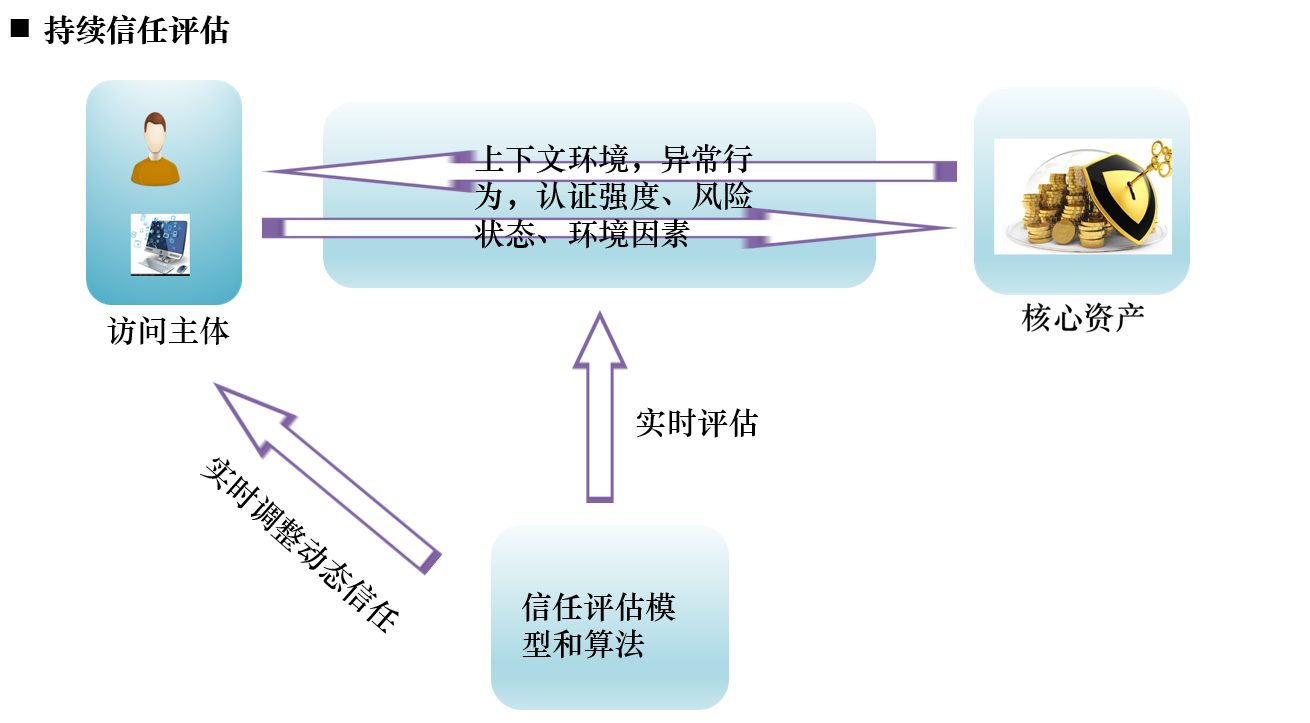

(三)不断信赖评定

不断信赖评定是零信任构架从零开始搭建信赖的核心方式,根据信赖评定模式和优化算法,完成根据真实身份的信赖评定工作能力,与此同时要对浏览的前后文自然环境开展风险性判断,对浏览要求开展出现异常行为识别并对信赖评定結果开展调节。

图 4 不断信赖评定

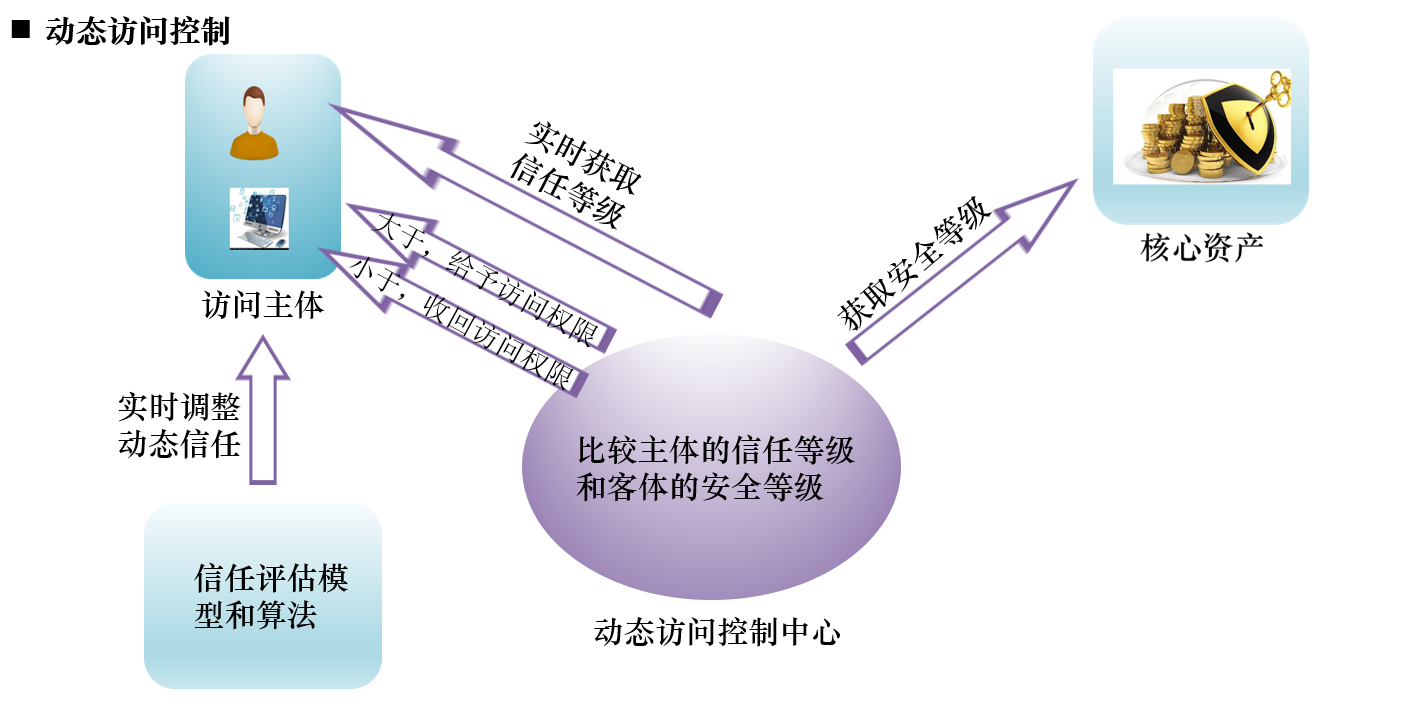

(四)动态性密钥管理

动态性密钥管理是零信任构架的安全性闭环控制工作能力的主要反映。提议根据RBAC和ABAC的组成受权完成灵巧的密钥管理基准线,根据信赖级别完成等级分类的业务流程浏览,与此同时,当浏览前后文和自然环境出现风险性时,必须对访问限制开展即时干涉并分析是不是对浏览行为主体的信赖开展降权。

图 5 动态性密钥管理

四、零信任构架部件

根据零信任实体模型构架,以构建朝向具体使用的零信任系统软件为总体目标,必须取决于四个关键部件—(1)可靠代理商,(2)动态性密钥管理模块,(3)信赖评定模块,(4)真实身份安全性基础设施。

(一)可靠代理商

可靠代理商是零信任构架的数据信息平面图部件,是保证网络安全防护浏览的第一道大关,是动态性密钥管理工作能力的对策实行点。

可靠代理商阻拦浏览要求后,根据动态性密钥管理模块对浏览行为主体开展验证,对浏览行为主体的授权开展动态性判断。仅有验证根据、而且具备访问限制的浏览要求才给予海关放行。

(二)动态性密钥管理模块

动态性密钥管理模块和可靠代理商连动,对全部浏览要求开展验证和动态性受权,是零信任构架操纵平面图的对策判断点。

动态性密钥管理模块对任何的浏览要求开展管理权限判断,管理权限判断不会再依托于简易的静态数据标准,反而是根据前后文特性、信赖级别和安全设置开展动态性判断。

(三)信赖评定模块

信赖评定模块是是零信任构架中完成不断信赖评定工作能力的关键部件,和动态性密钥管理模块连动,为其给予信赖级别评定做为受权判断根据。

信赖评定模块不断接受可靠代理商、动态性密钥管理模块的日志信息内容,融合真实身份库、管理权限库数据信息,对真实身份开展不断肖像,对浏览个人行为开展不断剖析,对信赖开展连续评定,为动态性密钥管理模块给予重要依据。

此外,信赖评定模块还可以接受外界安全性研究网站的研究結果,这种外界风险性源可以不错的填补真实身份剖析需要的情景数据信息,丰富多彩前后文,进而开展更准确的风险评估和信赖评定。

(四)真实身份安全性基础设施

真实身份基础设施是是完成零信任构架以真实身份为根基工作能力的重要支撑点部件。

真实身份基础设施最少包括真实身份管理方法和管理权限作用部件,根据真实身份管理方法完成各种各样实体线的真实身份化及身份生命期管理方法,根据管理权限,对受权对策开展粗粒度的管控和追踪剖析。

五 、思索与汇总

根据从零信任的发展趋势、界定、实体模型构架、实体模型部件等视角深度分析零信任构架,大家最后开展了以下汇总与思索。

零信任构架现阶段仅仅运用于企业应用系统的防御力,具体运用到公共文化服务中现阶段还普遍存在着一些的艰难。实际因素包含:

- 零信任的标准是以真实身份为根基,为每一个参加到互联网当中的人物分派一个主要的数据真实身份,而真实的公共文化服务中人物角色总数过度巨大,为每一个人物角色分派数据真实身份开展权限管理会致使互联网负荷过大的问题。

- 零信任构架存有着一个权限管理核心,这一监测中心务必坐落于肯定可靠的部位,如企业内部网的安全防护核心,而公共文化服务较难保证这一点。