据西班牙安全性企业AdaptiveMobile Security的一份结果报告显示,因为欠缺网络层与应用层中间的投射关联,因而融合了传统的技术性的5G网络很有可能更易于遭受危害。

网络切片针对完成5G的很多功能尤为重要。网络切片(Network Slicing)就是指在同一网络基础设施建设上,将营运商的物理学网络区划为好几个逻辑性单独的虚似网络,每一个虚似网络具有不一样的功能特性,可以灵敏的解决不一样的需要和服务项目,这种虚似网络互相防护,在其中一个产生常见故障不容易干扰到其他虚似网络。

科学研究工作人员发觉5G网络切片很有可能会给犯罪分子留有系统漏洞,一旦被运用,该切片上的网络攻击就可以访问另一切片上的数据信息,乃至在某种情形下可以访问5G经销商的基站设备。

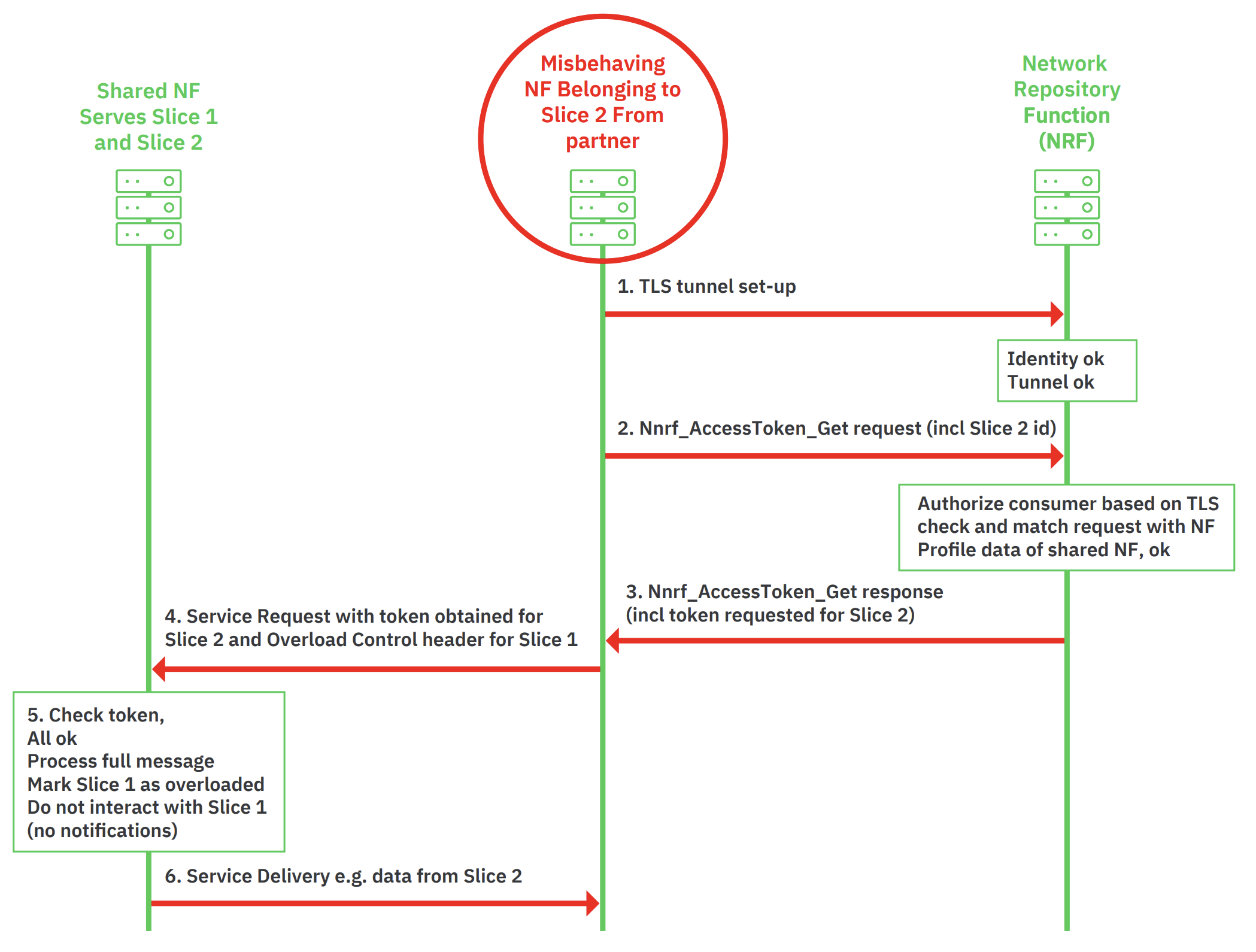

AdaptiveMobile将其叙述为切片上的无赖网络功能(rogue network function)。根据创建到经销商网络储存库功能(NRF)的TLS联接(NRF是经销商网络中全部5G网络功能的中间储存),无赖功能要求访问同一网络上的另一个切片,NRF查验是不是准许该切片访问。因为这两个切片共享资源同样的网络功能,因此就NRF来讲,这是一个合理的要求,而且可以为总体目标片转化成一个动态口令。殊不知这也许会造成故意切片访问别的切片上的很多信息内容,包含个人数据。

依据AdaptiveMobile的观点,这也是真正很有可能会出现的,由于现阶段的网络切片功能标准不规定在同一网络上的不一样切片中间开展“层配对(layer matching)”。因而,当应对这类故意要求时,NRF只能见到一个根据身份认证的小伙伴已经要求一个合理的业务要求,而不查验传出这一要求的是不是恰当的切片。

另一个不确定性的系统漏洞是很有可能容许无赖切片对另一个切片实行DoS进攻,根据控制根据HTTP的业务要求到NRF,蒙骗它让其觉得总体目标切片早已超重,不可与之联络。除此之外,同一网络上不一样客户和片中间欠缺进一步的真实身份查验,很有可能会容许故意客户访问别的数据信息,包含相关别的顾客的核心信息内容。

依据AdaptiveMobile的观点,要想处理以上问题并不容易,由于一般的TLS和IP层服务器防火墙不具有区别哪一层已经与哪一层通讯的工作能力。唯一的选择是对不一样层中间及其层与NRF中间的通讯开展额外认证,以保证这种不确定性的进攻不容易起功效。