GitHub Actions 被发觉遭受攻击者利用,以在 GitHub 的服务器虚拟机全自动攻击挖掘加密货币。

GitHub Actions 是一个CI/CD解决方法,可以完成全部手机软件工作内容的自动化技术,并设定按时每日任务。而此次攻击将故意的 GitHub Actions 编码加上到从合理合法仓库分岔出去的仓库中,并进一步建立一个 Pull Request,让原仓库维护者将编码合拼回家,以更改初始编码。而且恶意程序会从 GitLab 中载入一个挖币程序流程 npm.exe,并应用攻击者的钱夹详细地址运作它。

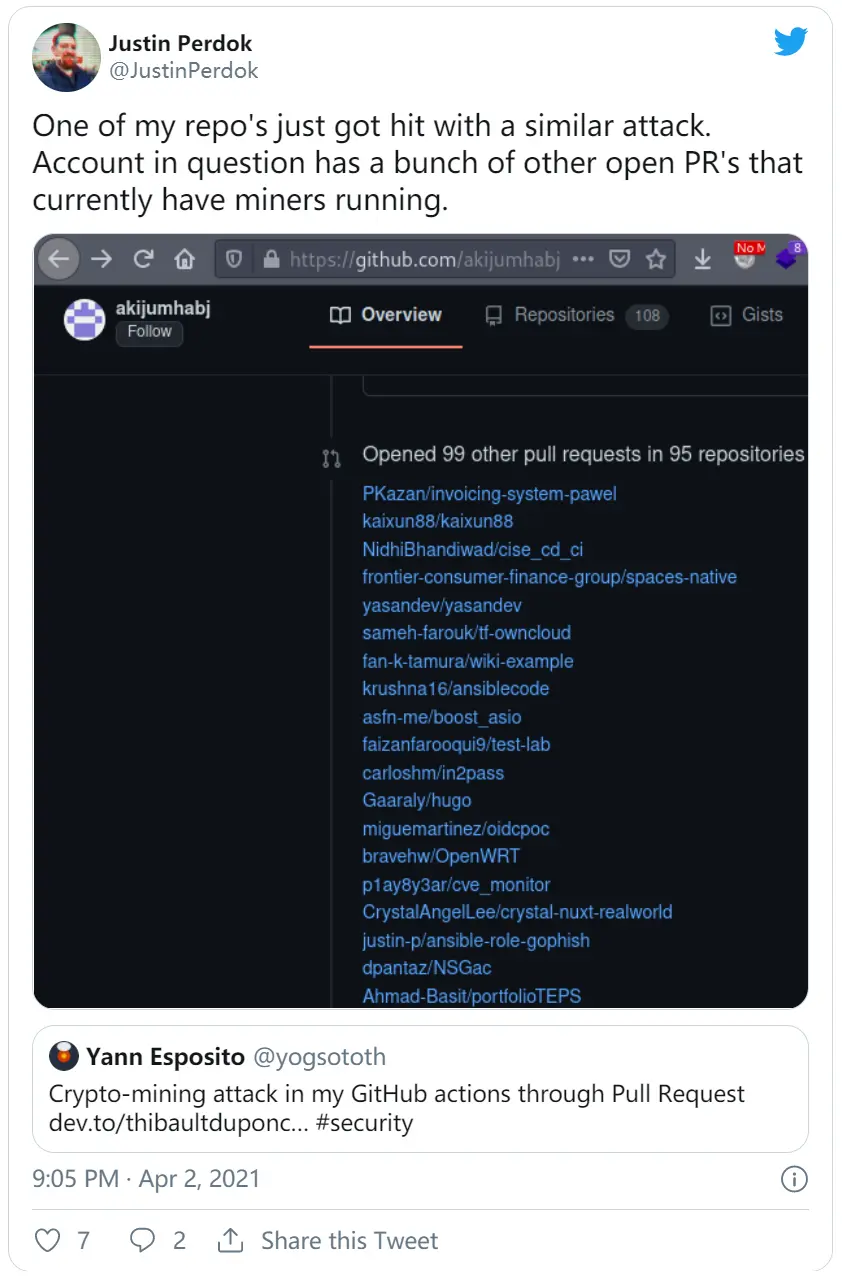

依据西班牙注安师安全工程师 Justin Perdok 的观点,攻击者早已对准了应用 GitHub Actions 来挖掘加密货币的 GitHub 仓库。让人诧异的是,该攻击并不一定原新项目的维护者准许故意的 Pull Request,恶意攻击者只是递交 Pull Request 就足够开启攻击。这对这些设定了全自动工作流引擎,根据 Action 来认证传到 Pull Request 的 GitHub 新项目而言尤为如此。一旦为初始新项目建立了Pull Request,GitHub 的体系便会实行攻击者的编码。

现阶段,GitHub 表明她们已知道该问题,已经积极主动调研。

文中转自OSCHINA

本文文章标题:攻击者利用 GitHub Action 在 GitHub 网络服务器上挖掘加密货币

文中详细地址:https://www.oschina.net/news/135871/github-action-npm