互联网技术促使大家非常容易寻找公布的信息, 例如固定电话号码或是收货地址。一旦你知道某一人的名字,你不会再去翻很长电话簿,网站搜索早已取代了这种。但doxxing远不止能获得这种“概述信息”。应用doxing的网络攻击通常会向群众揭露你的身份或一些个人隐私信息,如个人家庭住址、联系电话、社保号,乃至是小朋友们和银行卡的一些信息。

这就有些像真实身份偷盗一样了。根据doxxing获得一些鲜为人知的信息的人,总是会不顾一切地去发掘一切。例如目标跟踪的社交媒体档案资料、 找寻宠物的名字、乃至是结婚前名字或别的很有可能用于猜想登陆密码或回应身份验证问题的案件线索。殊不知, 与真实身份偷盗不一样的是, 这种做法的目标通常是报仇、搔扰或侮辱, 而不是简易地形图财。由于一旦受害人的本人信息被公布, 就不清楚别的互联网技术客户会对她们做些什么了。

"Doxxing"还可以拼作"doxing", 它指的是运用网络公布和搜集本人和个人信息, 随后在网络上发布这种信息(也就是大家通常所解释的“人肉”)。这一词根自"文档"这个词, 它是"dropping dox"的简称, 这类报仇方式可以追寻到上世纪90时代初的hack文化艺术。

殊不知,当doxing的进攻目标是公司单位时,网络攻击遭受进攻成本费的阻拦较少,由于潜在性的金融业收益要大很多。为了更好地搜集尽量多的企业商业秘密信息,网络攻击在进攻普通用户时应用了比之前更多元化的方式,大家将在这篇文章中探讨这种方式。

从公布由来搜集相关公司的信息

网络攻击可以采用的第一个也是有效的方法就是以可公布浏览的由来采集数据信息,互联网技术可以为网络攻击给予各种各样实用的信息,例如职工的名字和岗位,包含在企业中出任关键岗位的职工。这种重要岗位包含CEO、人事部主管和总会计师。

例如,假如LinkedIn表明企业的CEO与总会计师或人力资源部责任人是“好朋友”,而这些人也与许多人的立即属下是好朋友,那麼网络攻击只要了解这些人的本人名字就可以轻轻松松明确企业的结构分析,并应用此信息开展后面进攻。

在例如Facebook等不那麼技术专业的社交媒体上,很多客户会表明她们的作业地址,也会公布很多的本人信息,包含休闲娱乐相片和她们去过的特殊餐饮店和健身会所。你也许觉得这类信息针对进攻企业而言是没有用的,由于这种本人信息事实上与企业不相干,也不包含很有可能伤害企业或账号使用者的数据信息。可是,根据后边的解读,你能诧异地发觉这种信息针对网络攻击确实有多实用价值。

应用可公布浏览的信息开展的进攻:BEC

职工的本人信息事实上可以用于设定BEC进攻,BEC (Business E-mail Compromise)是一种对于公司单位的有目的性的进攻,网络攻击根据装扮成不一样的职工(包含它们的上级领导)或合作方企业的意味着,逐渐与某一机构的职工开展电子邮箱通讯。网络攻击那样做是为了更好地在最后说动受害人实行一些实际操作(如推送商业秘密数据信息或将资产转换到网络攻击操纵的帐户)以前得到受害人的信赖。最新发布的《2020年互联网犯罪报告》表明,商业服务电子邮箱泄露(BEC)行骗2020年给公司产生的经济损失超出18亿美金。依据FBI发布的数据分析結果,BEC进攻导致的亏损比勒索病毒导致的损害比较严重64倍。

结果报告显示,2020年美国联邦调查局接获的申诉和财产损失额度创出新纪录,互联网技术违法犯罪投诉中心(IC3)上年接到791,790宗举报,较2019年提高69%,导致超出40亿美金的损害。

虽然勒索病毒通常在网络诈骗的新闻头条中占有主导性,可是与商业服务电子邮箱诈骗导致的损害对比则是小巫见大巫。尽管大部分举报是对于钓鱼攻击,预付款/未送到行骗和敲诈勒索,但大概一半的损害是由商业服务电子邮箱诈骗(BEC)、信赖行骗及其项目投资诈骗导致的。

Agari危害科学研究高級主管Crane Hassold说。“勒索病毒是最受新闻媒体关心的话题讨论,但仅占网络诈骗损害的1%。BEC占上年全部黑客攻击损害的37%。这是一个骇人听闻的数据。由于‘蒙骗’可能是BEC的一部分,因而总损害额贴近21亿美金。”

网络攻击一般通过鱼叉式垂钓、社会工程学、恶意程序等形式执行进攻。她们会提早做好了课程,掌握受害人的基本上信息,对管理层了然于胸,与此同时掌握公司的组织结构和报告步骤体制等。搞清楚对于谁,假冒谁,怎么讲,何时说等,网络攻击可以把电子邮件骗术虚构得无懈可击、真实有效,受害人们难以察觉和揭穿。

例如在一家大型企业的个人中心上,一名职工公布了一张天真烂漫的海景别墅相片,并评价说他也有三周的假日。几日后,企业财务会计机构的电子邮箱接到一封来源于请假职工的电子邮箱,规定将他的薪水存进另一家金融机构的一张卡上。发送邮件者规定她们尽早解决这件事情,并表述说他不可以接一切电話,由于他病了,不可以讲电話。

含有已变更金融机构详尽信息的BEC进攻

没什么疑心的会计会需要客户推送他的新金融机构详尽信息,在接到这一新的金融机构信息后,财务会计变更了职工在系统软件中的数据信息,一段时间后支付便会发送至新的银行帐户。

BEC进攻是一种搜集数据资料的方式

可是,正如之前提及的,BEC进攻还可以对于获得商业秘密信息。依据员工的岗位或网络攻击所仿冒的合伙人的必要性,她们可以取得非常敏锐的文档,如合同书或顾客数据库查询。除此之外,网络攻击很有可能不限于一次进攻,反而是可以运用一切得到的信息来追求完美更多的总体目标。

泄露的数据信息

出自于粗心大意或出自于故意目地而最后进到公共性的绝密文件,这还可以协助网络攻击搜集企业的信息。在过去的两年中,与储存在云间的数据信息有关的数据泄漏事情明显提升。因为amazonAWS简易云分布式存储(AWS S3)的普遍普及化及其其配制的简易性,大部分该类违规操作都产生在amazonAWS简易云分布式存储(AWS S3)上,而不用一切信息安全性领域的独特专业知识。这类简易性最后会给AWS中被称作“储存桶”的文件传送库的使用者产生风险,由于不正确的系统设置常常会毁坏这种文件传送库。例如,2017年7月,因为储存桶配备有误,造成1400万Verizon客户的数据资料被泄露。

追踪清晰度

网络攻击很有可能会使用各种各样技术来获得与她们特殊总体目标有关的信息。在其中一种方法是散播包括追踪清晰度的电子邮箱,这种追踪清晰度通常装扮成某类类别的“检测”信息。这类技术性使网络攻击可以得到例如电子邮箱开启的時间、收货人电子邮件远程服务器的特殊版本号和IP地址等数据信息,这种信息可以协助寻找收货人的大概部位。运用这种信息,互联网犯罪分子可以在相应的人的身上创建人事档案,随后它们可以在之后的伤害中假冒这个人。从总体上,假如骗人了解职工的日常日程和时区时间,她们就可以挑选最满意的时间段开展进攻。

这是一个根据应用追踪清晰度开展doxing的事例,在这个例子中,一家大型企业的CEO接受到所说的“检测信息”。

包括追踪清晰度的检测信息实例

信息从不一样的域在不同的時间抵达。有一些是在工作中日的高峰发生的,有一些是在深更半夜发生的。后面一种就任后几乎马上由企业CEO对外开放。这种“检测信息”再次抵达大概一个星期,随后忽然终止。 CEO觉得这也是个玩笑话,迅速就忘记了。可是,迅速发觉该公司已将数百万美元转至一家外界企业的详细地址。数据调查报告,有些人宣称自已是CEO,他早已推送了几封电子邮件,规定企业会计马上为外界企业供应的服务项目付钱。这样的事情与BEC进攻的一种组合(称之为CEO诈骗进攻)相符合,在这些进攻中,网络攻击假冒机构的高端管理者。

用以进行CEO诈骗进攻的电子邮箱实例

在这个情景中,网络攻击根据应用包括追踪清晰度的“检测信息”来搜索总体目标的工作时间表,她们不但将该信息发给CEO,还将其发送给特殊的财务会计职工。随后,她们可以在CEO没法联络到但财务会计单位早已线上的梦想時间要求意味着CEO迁移一笔巨额资产。

钓鱼攻击

虽然电子邮箱钓鱼攻击和别的故意进攻看起来简易,但他们依然是网上犯罪分子用于搜集企业数据信息的一些关键专用工具,这种进攻通常遵循规范计划方案。

企业员工的电子邮箱地址接受的信息效仿了来源于SharePoint等业务流程服务平台的典型性通告,这种信息应急地规定职工依照连接阅读文章关键文本文档或运行别的一些关键实际操作。假如职工确实遵循了这封电子邮件的提议,她们最后会进到一个包括非法行为表格的网址,以键入她们的公司账号凭据。假如职工尝试登陆这一虚报資源,该登陆信息将最后掉入钓鱼攻击骗人的手上。假如一个业务流程服务平台不但可以从局域网络内部结构浏览,并且可以从局域网络外界浏览,那麼网络攻击就可以应用职工的账户登录该資源,并搜集她们要的信息。

钓鱼攻击电子邮箱实例,规定职工依照连接阅读文章发传真留言板留言

对于机构进行的第一波进攻也可能是致力于挟持职工个人帐户的钓鱼攻击对策,很多客户在社交媒体上是与朋友的“好朋友”,并在受大家喜爱的Messenger中与她们保持联络,在其中很有可能包含相关工作有关问题的探讨。根据浏览职工的账号,互联网犯罪分子可以恰当地引诱职工的手机联系人泄露企业信息。

幸运的是,大部分网络安全产品都能快速检验到简洁的群发消息电子邮箱垂钓,并且愈来愈多的消费者逐渐意识到这类进攻。殊不知,网络攻击已经有求于更专业的拒绝服务攻击,例如根据电話开展钓鱼攻击来获取信息。

手机上钓鱼攻击

网络钓鱼和典型性互联网中间人攻击中间的关键差别取决于,网络攻击引诱受害人根据电話而不是根据钓鱼攻击网页页面向它们给予商业秘密信息。她们还很有可能应用多种方式与受害人取得联系。例如,假如职工手机联系人数据库查询最后落在她们的手上,她们可以立即打电话特殊职工或在所有企业周边通电话,或是她们可以散播电子邮箱,规定职工打电话特殊号。后一个实例更有意思,因而人们将具体探讨该方式。

使我们科学研究一下这类伤害的潜在情景,公司员工接到来源于仿冒大中型服务提供商(例如Microsoft)发过来的电子邮箱,该电子邮件被专业设定为宣布电子邮件。该信息包括规定受害者迅速作出选择的信息。攻击者还很有可能尝试吓唬接受者。下边的实例表明从受害者的电子计算机浏览了儿童色情內容。为了更好地彻底解决此问题,攻击者规定员工以特殊号联络服务支持。假如受害者具体拨通了相应的联系电话,那麼攻击者很有可能会假冒Microsoft服务支持工作人员,并蒙骗受害者以泄露其账户密码,以浏览公司的内部结构系统软件。

进行电話互联网中间人攻击的电子邮箱实例

攻击者通常假冒服务支持工作人员或公司IT单位的象征来获得员工的信赖。这恰好是2020年夏季Twitter被黑客入侵时采用的技术性。

来源于Twitter适用的相关事情的信息

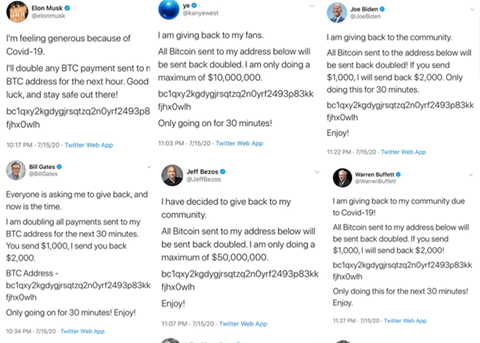

可以进到公司内部结构体系的Twitter员工收到了据悉来源于IT单位的电話,在这种会话中,攻击者运用社会发展工程设计不但进入了公司的里面互联网,并且还应用了使她们可以管理方法Twitter用户账户的专用工具。結果,很多知名人士的网页页面上面产生了虚报信息,向阅读者服务承诺,假如她们迁移到指定的比特币钱包,她们将接到二倍的额度。

Twitter上的骗术信息实例

某些员工的个人行为

传统式的网络黑客个人行为包含搜集特殊本人的数据信息,也将会被用以对于一个机构的更大范围的进攻。正如咱们之前提及的,攻击者可以依据从社交媒体上可公布浏览的贴子中得到的特殊信息应用BEC进攻。殊不知,这并并不是doxing的唯一潜在性的攻击性行为,城市广场有目的性的数据采集实例中,攻击者不限于公布可以用的数据库,反而是事实上为了更好地得到对私有化內容的浏览而侵入受害者的账号。

真实身份偷盗

对于某些员工的doxing个人行为的結果之一可能是盗取她们的真实身份,在盗取真实身份的情形下,攻击者很有可能会散播虚报信息,造成公司信誉损伤,有时候乃至导致财产损失,尤其是假如这种信息是由高級员工给予的,其申明很有可能会导致明显的丑事。

使我们来假定一种涉及到真实身份偷盗的潜在性进攻情景,在这个场景中,攻击者在一个主管并未申请注册的社交媒体(如Clubhouse)上为其总体目标公司的高級主管建立一个虚报帐户。该账户参加很多客户的探讨,持续发布挑衅性观点,并最后被新闻媒体报道。結果,公司个股很有可能会掉价,潜在用户逐渐趋向于公司的竞争者。

文中翻譯自:https://securelist.com/corporate-doxing/101513/